Cerita dari para peretas beda zaman

Putra Aji Adhari tak menyangka salah kaprah di masa lalu bisa punya pengaruh besar bagi kehidupannya di masa depan. Dikenal sebagai peretas andal, Putra awalnya tak punya niat untuk menggeluti dunia keamanan siber.

Kini genap berusia 18 tahun, Putra mengenal gagasan peretasan dari sebuah artikel yang ia baca saat masih duduk di bangku kelas 6 sekolah dasar. Ketika itu, ia pikir artikel yang ia baca soal pemrograman komputer.

"Ternyata yang saya pelajari bukan pemrograman, melainkan lebih ke penetration test,” ujar Putra saat berbincang dengan Alinea.id, Senin (26/9).

Ketidaksengajaan itu memantik rasa ingin tahu Putra. Ketika duduk di bangku sekolah menengah pertama (SMP), Putra mulai mempelajari seluk-beluk dunia peretasan. Ia langsung terpikat.

Berbasis kuliah dari Google, ia belajar menjadi hacker secara otodidak. Putra mengaku bisa seharian penuh berada di depan layar komputer untuk membaca dan mengaplikasikan teknik-teknik peretasan.

"Asal kita sudah tahu keyword-nya. Ada namanya itu penetration class. Jadi, kita harus mengetahui atau menguasai jenis-jenis kerentanan,” jelas Putra.

Selain dari internet, Putra juga bergabung dengan sebuah komunitas. Tanpa merinci, ia mengatakan komunitas yang diikutinya cenderung menekuni dunia pemrograman atau coding. Di masa lalu, coding salah satu keahlian yang lazimnya harus dimiliki peretas.

Nama Putra melambung sebagai peretas andal setelah sukses membobol situs Badan Penerbangan dan Antariksa Amerika Serikat (NASA) pada 2019. Ketika itu, NASA menggelar sayembara untuk para peretas menembus sistem keamanan digital yang dipasang NASA di situsnya.

"Kayak program. Jadi, setiap orang yang tertarik buat mengikuti (bisa karena) terbuka umum. Yang penting ada kemampuan untuk mencari kelemahan di situs NASA," tutur Putra.

Saat meretas situs NASA, Putra berkisah ia menemukan kerentanan bernama remote code execution (RCE). Pada celah siber itu, penyerang bisa menginstruksikan perintah ke server NASA melalui URL-nya.

Kerentanan pada RCE itu, menurut Putra, masih dalam kategori potensi. NASA juga menerapkan web application firewall (WAF) pada situsnya. Dengan kata lain, masih ada lapisan lagi yang harus ditembus.

Upaya menembus lapisan pertahanan digital NASA itu, diakui Putra, menjadi tahapan yang banyak memakan waktu. "Karena firewall dari NASA yang susah buat ditembus. Jadi, 4 hari (baru berhasil)," katanya.

Secara umum, Putra menjelaskan, peretasan tergolong sukses jika mampu melewati lima fase, yakni implantation, scanning, gaining access, maintaining access, dan clearing tracks.

Setelah berhasil membobol situs NASA, Putra kini melakoni profesi sebagai konsultan cyber security. Dia dikontrak oleh beberapa perusahaan Indonesia dan asing. Ia juga telah mendirikan perusahaan rintisan sendiri.

"Namanya Sibertrenid. Harapannya, orang-orang yang tertarik cyber security lebih gampanglah gitu. Jadi, lebih terarah juga jadinya," ucap Putra.

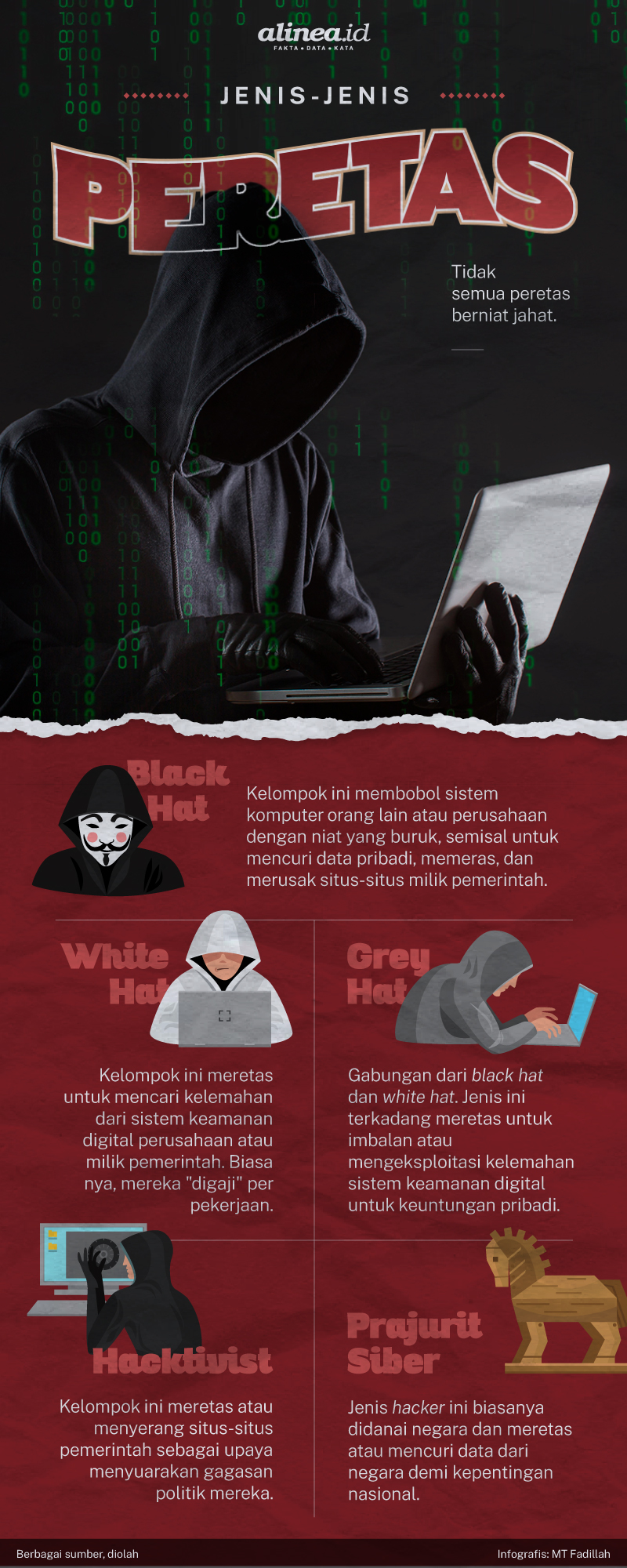

Peretas, kata Putra, selalu punya motif saat menentukan target. Ada yang sekadar iseng, ada pula yang punya niat mencari duit. "Kalau, misalnya, dia (hacker) menentukan target, berarti ada kepentingan sesuatu," jelasnya.

Sebelum UU ITE

Pendiri komunitas hacker Yogya Family Code atau Yogyafree, Kurniawan, punya cerita berbeda. Ia mengaku mulai meretas sejak awal tahun 2000. Ketika itu, meretas belum dianggap tindakan ilegal. Kurniawan bahkan ikut menyebarluaskan pengetahuannya dalam meretas di berbagai forum.

"Seiring ada UU ITE (Undang-Undang Informasi dan Transaksi Elektronik), ya, tahu dirilah. Diam-diam. Intinya, saya no comment setelah UU ITE. Sebelum UU ITE, orang cenderung bebas," kata Kurniawan kepada Alinea.id, Jumat (23/9).

Kurniawan mendirikan Yogyafree pada 5 Juni 2004. Setahun berselang, nama komunitas itu berubah menjadi XCode. Pada mulanya, Kurniawan bekerja sendirian. Selain bikin laman berisi tutorial meretas, dia juga membuat channel di mIRC.

mIRC, kata dia, dipilih karena menjadi salah satu yang populer pada masa itu. "Terus 2005 bikin mailing list sama forum. Jadi, forumnya masih numpang di layanan website luar. Ya, sudah saya registrasi di situ. Sampai ke mailing list dari Yahoo! Groups,” ungkap Kurniawan.

Kurniawan juga menulis di majalah digital komunitas hacker, seperti Jasakom dan Echo. Ia juga rajin menyebarkan CD yang isinya program-program secara cuma-cuma. Kala itu, dia menitipkan CD di warung internet atau warnet.

"Tahun 2006 itu muncul gathering. Waktu itu memang sudah ada kenal sama anak warnet. Juga bikin demo hacking pertama di warnet," kata pria yang kini menjabat sebagai Direktur PT Teknologi Server Indonesia itu.

XCode, kata Kurniawan, kian besar namanya setelah menerbitkan majalah digital sendiri pada 2006. Permintaan untuk demo peretasan pun datang silih berganti. Kerena peminat yang kian membludak, demo hacking ketiga bahkan harus digelar di sebuah aula di Yogyakarta.

“Terus diundang talkshow di Yogya Electronic Mall yang berhubungan dengan security, hacking. Terus baru muncul undangan seminar-seminar, tahun 2007, 2008, 2009, sampai seminar kemarin di (Universitas) Mercu Buana,” jelasnya.

Selain kegiatan legal itu, Kurniawan mengakui, ada beberapa aktivitas XCode yang sifatnya ilegal kala komunitas itu baru berdiri. Dulu, misalnya, para anggota komunitas XCode hobi meretas sambungan internet pemilik laptop yang menggunakan USB modem.

Sambungan internet via USB modem, kata Kurniawan, mudah diretas. Terlebih, jika si pemilik laptop juga terkoneksi ke mIRC. "Ya, hacking web, hacking masuk ke laptop orang. Toh, juga enggak ada UU ITE, ya, libas saja," terang Kurniawan.

Di masa lalu, menurut Kurniawan, seseorang harus punya modal yang cukup untuk jadi peretas. Calon peretas minimal harus mengetahui perintah terminal linux, seluk-beluk jaringan komputer, kriptografi, dan punya kemampuan coding.

Pengetahuan mendasar itu, kata dia, harus terus diperbaharui seiring perkembangan zaman. "Jadi, intinya banyak-banyak riset. Itu yang membuat kita lebih berkembang karena hacking itu kan dengan memperbanyak teknik," ucapnya.

Sejak 2012, XCode membuka pelatihan dengan modal komputer seadanya. Seiring waktu, komunitas tersebut bersalin rupa menjadi PT Kode Keamanan Indonesia. Pada Desember 2021, perusahaan itu berganti nama lagi menjadi PT Teknologi Server Indonesia dengan bisnis utama menggelar pelatihan di bidang keamanan siber.

Lantas bagaimana dengan perkembangan dunia retas-meretas saat ini? Menurut Kurniawan, saat ini meretas kian sulit seiring kian canggihnya perkembangan teknologi digital. Meski begitu, ia mewanti-wanti agar publik tak lengah.

"Kalau ada informasi cek dulu benar atau enggak. Password juga jangan sama semua di setiap media sosial. Usahakan kombinasi huruf dan angka. Selain itu, jangan pakai software bajakan," tutur Kurniawan.

Beda dua generasi

Pakar keamanan siber dari Vaksincom, Alfons Tanujaya, mengatakan para hacker di Indonesia lazimnya lahir dari lingkungan komunitas cyber security dan belajar secara otodidak. Jika dibandingkan, ia membenarkan ada perbedaan mendasar antara hacker generasi terdahulu dan sekarang.

Hacker Indonesia pada generasi awal, kata Alfons, menguasai banyak ilmu sebelum bisa meretas. Salah satu yang terpenting adalah coding. Akan tetapi, hacker generasi kiwari bisa meretas tanpa menguasai coding sama sekali.

“Yang penting adalah menguasai piranti-piranti peretasan, menguasai cara komunikasinya, dan mengamankan diri dari deteksi,” ujar Alfons kepada Alinea.id, Senin (26/9).

Perbedaan tersebut yang memunculkan pendapat kalau Bjorka—hacker yang lagi beken saat ini—bukan termasuk peretas kelas elite. Jika ukurannya ialah popularitas hacking dan bukan kemampuan teknis meretas, Alfons tak sependapat.

"Hari ini hacker yang berhasil itu adalah hacker yang mampu mengelola sumber daya yang ada dan mengeksploitasi dengan baik, lalu membocorkan dengan baik. Nah, itu dimiliki Bjorka," jelasnya.

Menurut Alfons, menjadi hacker saat ini tergolong mudah. Dengan bergabung dalam komunitas hacking, seseorang bisa mulai jadi peretas pemula. Aktivitas meretas pertama bisa dilakukan setelah belajar beberapa bulan saja.

“Karena tools-nya tersedia. Jadi, ada shodan.io. Itu situs yang tinggal scan ke seluruh dunia dan terbuka. Dia (hacker) tinggal tetapkan sasarannya apa. Jadi, semuanya sudah ready. Berbeda dengan zaman dulu,” jelasnya.

Mengenai piranti hacking, lanjut Alfons, sekarang sudah ada onion router (TOR). Menurutnya, kalau hacker melakukan browsing pakai TOR, maka dia akan lompat dulu ke enam perangkat komputer. Cara tersebut membuat orang yang melacaknya akan kesulitan. Pasalnya, lompatan komputer yang dipilih bisa lintas negara.

Piranti yang tersedia, imbuhnya, juga membuat peretasan server menjadi lebih mudah. Hal ini karena informasi mengenai celah keamanan juga sudah tersedia.

“Kalau kamu ke securityfocus.com, di sana kasih tahu ada celah keamanan baru nih. Nah, kamu, ‘Oh celah keamanan ini, eksploitasinya ini.' Coding-nya sudah siap dan tinggal di-download. Tinggal menjalankan, kamu scan,” katanya.

Menurut Alfons, peretas kalangan elite ialah mereka yang mampu membuat ransomware (tipe malware). Memproduksi ransomware, kata dia, sangat sulit karena butuh keahlian coding, enkripsi, punya server untuk enkripsi, dan punya kemampuan terkait lainnya.

“Bikin ransomware itu saja enggak ada 10% dari orang di muka bumi ini yang bisa. Itu level elitenya. Habis bisa bikin ransomware, harus punya jaringan server yang ada di balik TOR yang kalau dilacak susah banget,” ujarnya.

Lebih jauh, Alfons menilai, sumber daya manusia (SDM) Indonesia di bidang cyber security cukup menjanjikan. Akan tetapi, potensi tersebut bisa sia-sia apabila pemerintah tak memiliki keinginan dalam mengembangkannya.

“Kita benar-benar mengharapkan pemerintah menyadari hal ini. Jangan cuma kalau di lembaga pendidikan itu, cuma kulit-kulitnya saja (yang diajarkan),” katanya.

Jika memungkinkan, Alfons mengusulkan, pemerintah juga bekerja sama dengan para peretas. Kemampuan peretas, misalnya, bisa dimanfaatkan untuk membantu memberi tahu celah keamanan siber.

“Jadi, prinsipnya boleh kalau mau dibina dan ketahuan identitasnya siapa. Orangnya memang bisa diharapkan, tetapi harus melalui proses rekrutmen yang baik juga dan evaluasi,” kata dia.